El uso de herramientas de tecnologías de la información a nivel personal y profesional resulta provechoso en tus actividades diarias, sin embargo también te expone a distintos tipos de riesgo cibernético que debes conocer e identificar para protegerte mientras navegas o trabajas en tus dispositivos.

Te explicamos cada uno de estos riesgos a continuación:

Vulnerabilidades

Se les llama así a las debilidades que presenta un sistema informático en su estrategia para asegurar la información, ya sea porque no integra controles internos o porque durante la implementación no fueron probados o protegidos ciertos comportamientos de un sistema y que son explotadas por una fuente de amenazas.

Las vulnerabilidades se dividen en:

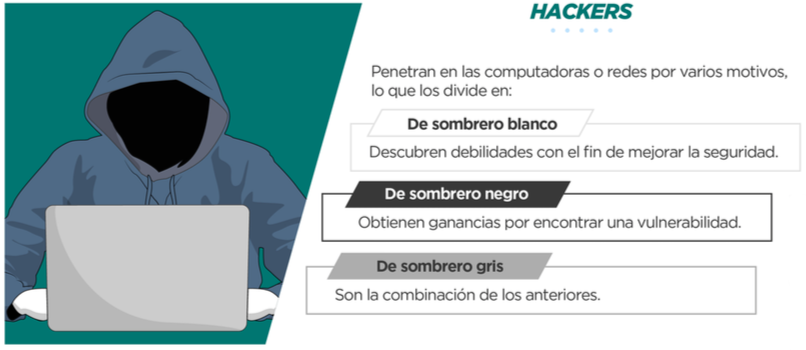

Amenazas

Son eventos que pueden producir daños en los activos del sistema de información; estos eventos pueden ser provocados por usuarios internos o ajenos a la organización.

Las amenazas a las que puedes enfrentarte son:

Distinguir cada una de las posibles vulnerabilidades o amenazas que puedes encontrar en los sistemas de información te ayudará a elegir de qué manera puedes mejorar o garantizar tu seguridad.

Fuente e imágenes: Curso de Seguridad Cibernética / Capacitación para el Empleo.org

Recuerda que ahora puedes leer este y todos los boletines completos desde nuestro nuevo sitio: ciudadaniadigital.cih.edu.mx